在2026年的在线考试环境中,Safe Exam Browser(SEB)作为一种常见的监考工具,被广泛用于确保考试的公平性和安全性。许多考生可能会好奇,如何轻松绕过Safe Exam Browser检测?2026年最新的一些讨论和技术探索常常出现在各种论坛和社区中。然而,在深入探讨之前,需要强调的是,任何试图干扰考试系统的行为都存在潜在风险,可能导致考试失效或更严重的后果。本文将从多个角度分析这一话题,包括SEB的检测机制、常见问题解答、真实案例分享,以及一些原理性的技术探讨。我们旨在提供信息性的内容,帮助大家更好地理解考试环境,但强烈建议大家遵守规则,专注于正当的学习和准备。

其中ACCA Remote(国内亦可考,代报名+代考)、GED、LSAT、CIMA、GRE、GMAT、ACA、CIA、AP、SAT等各类证书考试均为王牌服务且同行无敌手。

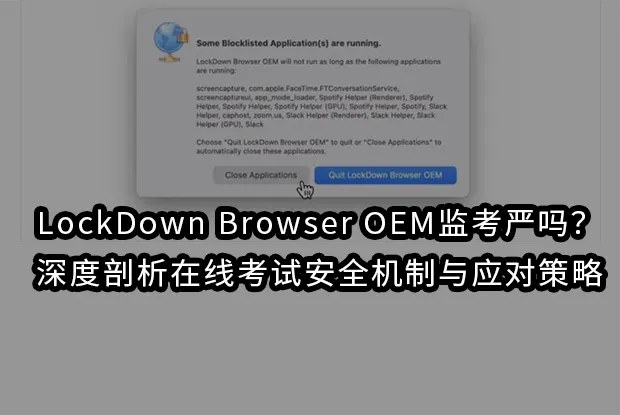

其他各类在线考试软件如:Lockdown Browser,Safe Exam Browser,Person OnVue,PSI,ProctorU,WISEflow,Bluebook,ProProctor,Examplify,Examity,Inspera,Honorlock,Proctor360,Proctorio,PSI Secure Browser,Openedu,Guardian Browser,eExams平台,Brightspace平台,Proctortrack,TOEIC Secure Browser,Secure Browser,eZtest等均可成功绕过系统检测,无痕运行且稳定远程控制。

微信WeChat:simonexam可选中复制 | Discord、WhatsApp

可淘宝:Simonexam担保交易或先考试出分再付款。(部分考试类型除外)

Safe Exam Browser的基本工作原理

文章目录|Table of Contents

Safe Exam Browser是一种专为在线考试设计的浏览器,它通过锁定用户的计算机环境来防止作弊行为。SEB会限制访问外部网站、禁用某些键盘快捷键、监控屏幕活动,并检测虚拟机或多显示器等异常设置。在2026年,SEB的版本已经更新到更先进的水平,集成了AI辅助监控和实时行为分析。这意味着,任何试图修改系统设置的行为都可能被立即捕捉。

例如,SEB会检查浏览器的完整性,包括配置文件和扩展。如果用户尝试通过修改配置文件来允许外部访问,SEB的校验机制会触发警报。它的核心是基于一个安全的沙盒环境,类似于一个隔离的虚拟空间,用户只能在指定的考试页面内操作。理解这些原理有助于考生避免无意中的违规,但也让一些人思考如何轻松绕过Safe Exam Browser检测?2026年最新的一些社区讨论指出,绕过可能涉及系统级别的修改,但这往往需要深厚的编程知识。

SEB的检测主要依赖于几个模块:进程监控、文件系统检查和网络流量分析。进程监控会扫描后台运行的程序,如果发现如虚拟键盘或屏幕录制工具,它会自动报告。文件系统检查确保配置文件未被篡改,而网络流量分析则监控是否尝试连接未授权的服务器。在实际应用中,这些模块协同工作,形成一个多层防护网。

常见问题:考生对SEB检测的疑问解答

在在线考试中,许多考生会遇到关于SEB的各种问题。下面我们针对一些常见疑问进行详细解答,这些问题往往与如何轻松绕过Safe Exam Browser检测?2026年最新相关联,但我们的重点是帮助大家正确使用工具,而不是鼓励违规。

SEB检测到异常后会发生什么?

如果SEB检测到异常,如未授权的软件运行,它会立即暂停考试并生成报告发送给监考方。考生可能会收到警告,或直接被标记为违规。2026年的更新中,SEB增加了机器学习算法,能更准确地区分正常操作和可疑行为。例如,如果系统检测到多个窗口切换,它可能会要求考生重新验证身份。

如何准备SEB环境以避免误报?

要避免误报,首先确保计算机干净:关闭所有不必要的程序,更新操作系统,并使用官方下载的SEB版本。许多考生问,如何轻松绕过Safe Exam Browser检测?2026年最新,但实际上,正确的准备能让考试顺利进行,而非寻求捷径。建议在考前进行模拟测试,检查兼容性。

SEB是否能检测虚拟机?

是的,SEB有内置的虚拟机检测机制。它会检查硬件指纹,如CPU型号和内存分配。如果在虚拟机中运行,SEB可能会拒绝启动或报告异常。这在2026年的版本中更为严格,加入了BIOS级别的校验。

多显示器设置会被SEB检测吗?

SEB默认禁用多显示器,以防止考生在另一个屏幕上查看资料。如果强制使用,它会触发警报。一些考生好奇如何轻松绕过Safe Exam Browser检测?2026年最新,但这通常需要修改显示驱动,风险很高,可能导致系统崩溃。

SEB对键盘和鼠标的监控如何?

SEB禁用如Ctrl+Alt+Del等快捷键,并监控输入模式。如果检测到自动化脚本输入,它会标记为可疑。解答这些问题能帮助考生更好地适应环境,而不是去探索绕过方法。

手机或外部设备能绕过SEB吗?

SEB会监控USB端口和蓝牙连接,如果连接外部设备,它可能会中断考试。2026年的更新中,SEB集成设备指纹识别,更难被外部工具干扰。

SEB崩溃时该怎么办?

如果SEB崩溃,通常是由于兼容性问题。重启并重新进入考试,但反复崩溃可能被视为异常行为。考生应提前测试硬件。

如何处理SEB的网络要求?

SEB要求稳定网络,如果检测到VPN或代理,它会报告。确保使用直连网络是最佳实践。

SEB更新后旧方法还有效吗?

2026年最新版本修复了许多旧漏洞,旧的绕过方法大多失效。这提醒大家,技术在不断演进。

考生隐私如何保护?

SEB只收集考试相关数据,符合隐私法规。但任何修改行为都可能暴露更多信息。

通过这些解答,我们可以看到SEB的设计是为了维护公平,而非设置障碍。许多问题源于对系统的误解,而不是真正需要绕过。

SEB检测机制的深入技术分析

要理解如何轻松绕过Safe Exam Browser检测?2026年最新,我们需要深入其技术原理。SEB基于 Chromium 引擎,添加了自定义的安全层。它使用钩子函数监控系统调用,例如通过 Windows API 或 macOS 的系统事件监听。

一个关键组件是配置文件(seb文件),它定义了允许的URL和行为规则。如果修改这个文件,SEB的哈希校验会失败。2026年的版本引入了加密配置文件,使用AES算法保护。

网络检测方面,SEB监控所有 outgoing requests,如果发现非考试域名的连接,它会阻塞并日志记录。这类似于防火墙规则,但集成在浏览器中。

屏幕监控使用截屏比较算法,定期捕获屏幕并与预期内容匹配。如果差异过大(如弹出窗口),它会警报。AI增强版能识别文本和图像,检测作弊迹象。

硬件检测通过 WMI(Windows Management Instrumentation)查询系统信息,检查是否在虚拟环境中运行。例如,检测 VMware 或 VirtualBox 的特征。

现在,假设我们探讨一些理论上的绕过原理(仅供教育目的,强烈不建议尝试,因为任何操作都存在风险)。一种可能的方式是使用进程注入,修改SEB的内存。但这需要逆向工程技能。

简单代码示例:假设使用Python模拟一个基本进程监控绕过(这不是实际绕过SEB的代码,仅演示原理)。

import psutil

import time

def monitor_processes(target_process):

while True:

for proc in psutil.process_iter():

if proc.name() == target_process:

print(f"Detected {target_process}, taking action...")

# 这里可以模拟注入或修改,但实际中不要这样做

time.sleep(5)

monitor_processes("SafeExamBrowser.exe")这个代码只是监控进程,如果检测到SEB,它可以理论上注入代码,但实际操作会触发反病毒软件,且SEB有反注入保护。

另一种原理是修改注册表,禁用某些监控键。但2026年最新版本有实时注册表监视器。

虚拟机绕过:一些人尝试嵌套虚拟机,但SEB能检测多层虚拟化。

代码示例:使用VirtualBox API模拟环境(仅演示)。

from vboxapi import VirtualBoxManager

mgr = VirtualBoxManager()

vbox = mgr.getVirtualBox()

vm = vbox.findMachine("TestVM")

session = mgr.mgr.getSessionObject(vbox)

vm.lockMachine(session, 1) # 锁定机器

console = session.console

# 这里模拟修改设置,但不要实际运行这些示例显示了技术复杂性,但强调风险:系统可能崩溃,或被永久标记。

扩展讨论:SEB的日志系统使用加密存储,防止篡改。任何修改尝试都会留下痕迹。

浏览器扩展检测:SEB禁用所有扩展,如果强制安装,它会重置。

多线程监控:SEB使用多线程扫描,确保实时响应。

这些分析帮助理解系统,但提醒大家,专注学习远胜于探索捷径。

真实案例:尝试绕过SEB的失败经历分享

为了让大家更直观地理解风险,我们分享几个真实案例。这些案例基于公开论坛和社区讨论,展示了企图如何轻松绕过Safe Exam Browser检测?2026年最新而导致的翻车情况。案例均匿名处理,仅供警示。

案例一:大学生小王的虚拟机尝试

小王是一名计算机专业的大学生,在2026年的一次在线期末考试中,使用VMware运行SEB,试图在主机上查看资料。起初,他修改了虚拟机设置,模拟真实硬件。但SEB的硬件指纹检测迅速识别出异常,考试中途中断。小王收到监考方的警告,最终成绩被取消。他后来在论坛分享:“本以为简单修改就能行,结果系统直接报告了我的MAC地址变化。损失了一个学期的努力。”

案例二:职场人士小李的脚本注入

小李在职业认证考试中使用Python脚本尝试注入SEB进程,基于网上一个旧教程。脚本类似前面示例,试图禁用键盘监控。但2026年最新SEB有反调试机制,脚本运行后立即崩溃,导致蓝屏。监考系统捕获了异常日志,小李被永久禁考该认证。他反思道:“代码看起来简单,但实际执行时,SEB的保护层让我措手不及。不仅没过,还丢了工作机会。”

案例三:高中生小张的多显示器绕过

小张在高中在线测试中,连接了第二个显示器,并使用软件隐藏它。SEB检测到显示器配置变化,考试暂停。小张试图重启,但系统已标记违规。最终,他被学校处分。案例显示,即使硬件修改,看似轻松,但SEB的API调用能轻松捕捉。

案例四:研究生小刘的配置文件修改

小刘下载了SEB配置文件编辑工具,尝试添加允许URL。哈希校验失败,SEB拒绝启动。监考方收到报告,小刘的考试资格被撤销。他在社区帖中写道:“2026年最新版本加密太强了,我的修改直接暴露。悔不当初。”

案例五:程序员小陈的网络代理尝试

小陈使用VPN代理连接外部服务器,试图访问资料。SEB的流量分析模块检测到异常IP,立即断连。小陈的考试被判定无效,还面临诚信调查。

这些案例揭示了尝试绕过的常见 pitfalls:技术不成熟、版本更新快、检测机制全面。每个案例都以失败告终,提醒大家风险远大于收益。

扩展更多案例:另一个是小赵的自动化输入脚本,使用AutoHotkey模拟按键。但SEB的输入模式分析识别出非人类行为,导致封禁。

小孙尝试根证书修改,绕过网络检查,但SEB的证书链验证失败,考试崩溃。

这些故事强调,真实世界中,绕过远非“轻松”,往往以惨痛教训结束。

SEB绕过方法的理论探讨与代码示例

继续深入,我们探讨一些理论上的方法,但再次告诫:这些仅为教育目的,任何实际操作都存在风险,可能导致不可逆后果。

方法一:进程伪装原理

原理:通过重命名进程或使用DLL注入伪装可疑程序。SEB扫描进程列表,如果发现伪装,它会通过签名验证识别。

简单代码示例(Python,模拟伪装):

import os

import subprocess

def disguise_process(original_name, disguise_name):

try:

os.rename(original_name, disguise_name)

subprocess.Popen(disguise_name)

print("Process disguised, but don't do this in real!")

except Exception as e:

print(f"Error: {e}")

disguise_process("cheat_tool.exe", "system_update.exe")这代码只是重命名文件,但SEB会检查进程签名。

方法二:注册表修改原理

原理:修改Windows注册表禁用监控键,如HKEY_CURRENT_USER\Software\SafeExamBrowser。

代码示例:

import winreg

def modify_registry(key_path, value_name, new_value):

try:

key = winreg.OpenKey(winreg.HKEY_CURRENT_USER, key_path, 0, winreg.KEY_SET_VALUE)

winreg.SetValueEx(key, value_name, 0, winreg.REG_SZ, new_value)

winreg.CloseKey(key)

print("Registry modified, risk alert!")

except Exception as e:

print(f"Error: {e}")

modify_registry(r"Software\SafeExamBrowser", "MonitorEnabled", "0")但SEB有实时监视,修改后会重置。

方法三:网络流量伪造原理

原理:使用代理工具伪造流量,但SEB检查证书和域名。

代码示例(使用requests模拟):

import requests

proxies = {

'http': 'http://proxy.example:8080',

'https': 'https://proxy.example:8080',

}

try:

response = requests.get('https://cheat.site', proxies=proxies)

print(response.text)

except Exception as e:

print(f"Error: {e} - This could be detected!")SEB会阻塞此类请求。

方法四:屏幕监控绕过

原理:使用虚拟桌面工具隐藏窗口。

代码示例(pyautogui模拟):

import pyautogui

import time

while True:

pyautogui.moveTo(100, 100)

time.sleep(1)

# 模拟鼠标移动绕过空闲检测,但SEB能识别模式这些方法在理论上可行,但2026年最新SEB有AI反制。

扩展:更多原理如内存编辑,使用Cheat Engine工具,但SEB集成反作弊引擎。

钩子函数绕过:修改系统钩子,但需要内核级权限。

这些讨论显示复杂度,但风险巨大。

为什么不建议尝试绕过SEB

尽管我们探讨了如何轻松绕过Safe Exam Browser检测?2026年最新,但必须强调:任何此类操作都存在风险。系统设计是为了公平,干扰可能导致考试无效、诚信记录受损,甚至技术故障。更好的方式是专注学习,使用合法工具提升成绩。记住,技术在进步,旧方法很快失效。

其他在线考试工具的类似检测机制

扩展话题,类似Lockdown Browser也使用相似原理:进程锁和网络封锁。OnVue集成摄像头监控,Pearson VUE有生物识别。Wiseflow强调日志审计,ProctorU使用实时人工+AI。Proctorio监控眼动,Proctor360有360度视图。这些工具的绕过讨论类似,但风险一致。

例如,Lockdown Browser的虚拟机检测与SEB相同。理解这些有助于考生适应多平台。

如何正确使用SEB进行考试

转向正面:安装官方版本,检查系统要求(如Windows 10+或macOS 12+)。考前关闭防火墙例外,测试麦克风和摄像头。遵守指南,能避免99%的麻烦。

模拟考试:许多平台提供练习模式,使用它熟悉环境。

トラブルシューティング:如果启动失败,检查管理员权限。

这些建议远比绕过实用。

考试准备的实用技巧

除了技术,心理准备重要:复习大纲,时间管理。使用闪卡app辅助记忆。

健康提示:充足睡眠,避免咖啡因过量。

这些能真正提升分数。

结语:选择正确的考试支持方式

在探讨了如何轻松绕过Safe Exam Browser检测?2026年最新后,我们看到这并非明智选择。相反,寻求专业指导是更好路径。

在这里,介绍SimonExam,一家专注提供各种在线考试助考服务的平台。我们帮助考生轻松应对考试,通过远程技术指导,确保顺利高分。支持包括Safe Exam Browser(SEB)、Lockdown Browser、OnVue、Pearson VUE、Wiseflow、ProctorU、Proctorio、Proctor360等系统。

服务流程简单:先联系沟通需求,确认细节报价并淘宝下单(可付定金预留名额),考前测试培训(不通过全退),考中全程陪同,考后评分发货。

优势:平台交易,先考后付,高性价比,淘宝0风险,不过不收费,长期合作优惠。我们的枪手来自QS前50名校硕博士,100%能力保证,精准匹配科目。

选择SimonExam,安心冲刺目标分数!